Chào mừng bạn đến với thứ 2 của loạt bài viết “Nhập môn an toàn thông tin”. Ở phần trước, chúng ta đã tìm hiểu về các khái niệm cơ bản về Cookies. Trong bài viết này chúng ta sẽ khám phá cách mà Hacker ăn cắp được Cookies và sử dụng chúng cho những mục đích xấu như thế nào.

Các nguy cơ khi người dùng bị đánh cắp Cookies

Khi cookies của người dùng bị đánh cắp, có nhiều nguy cơ và rủi ro mà họ có thể đối mặt. Dưới đây là một số nguy cơ quan trọng:

Lỗ Hổng Bảo Mật Tài Khoản:

Nếu hacker có thể lấy được cookies, họ có thể giả mạo thành người dùng và truy cập tài khoản của họ mà không cần biết mật khẩu.

Đánh Cắp Thông Tin Cá Nhân:

Cookies thường chứa thông tin như tên đăng nhập, địa chỉ email, và các dữ liệu cá nhân khác. Khi bị đánh cắp, thông tin này có thể được sử dụng cho mục đích lừa đảo hoặc tấn công.

Rủi Ro Đánh Cắp Dữ Liệu Tài Khoản Ngân Hàng:

Nếu người dùng sử dụng cookies để lưu trữ thông tin đăng nhập vào trang ngân hàng, hacker có thể truy cập và đánh cắp dữ liệu tài khoản ngân hàng.

Quảng Cáo Tùy Chỉnh Gặp Vấn Đề:

Nếu cookies chứa thông tin về thói quen mua sắm và sở thích cá nhân, hacker có thể sử dụng thông tin này để tạo quảng cáo giả mạo hoặc gửi email lừa đảo.

Mất Quyền Riêng Tư:

Thông tin được lưu trữ trong cookies thường là những dấu vết về hành vi trực tuyến. Khi bị đánh cắp, quyền riêng tư của người dùng có thể bị xâm phạm.

Rủi Ro Tấn Công CSRF (Cross-Site Request Forgery):

Hacker có thể sử dụng cookies để thực hiện các yêu cầu giả mạo từ máy tính của người dùng đến một trang web khác, đe dọa tính toàn vẹn của dữ liệu và tài khoản.

Gian Lận Quảng Cáo và Phân Phối Virus:

Cookies có thể được sử dụng để chứa mã độc, và khi bị đánh cắp, hacker có thể sử dụng chúng để phân phối phần mềm độc hại hoặc thực hiện các cuộc tấn công từ xa.

Mất Kiểm Soát về Dữ Liệu Cá Nhân:

Cookies có thể được sử dụng để chứa mã độc, và khi bị đánh cắp, hacker có thể sử dụng chúng để phân phối phần mềm độc hại hoặc thực hiện các cuộc tấn công từ xa.

Dữ liệu cá nhân lưu trữ trong cookies có thể bị sử dụng một cách không đúng đắn, khiến người dùng mất kiểm soát về thông tin của mình.

Mất cookies không chỉ đồng nghĩa với việc mất đi sự thuận tiện trong trải nghiệm trực tuyến, mà còn là mở cửa ra trước một loạt các nguy cơ đe dọa quyền riêng tư và bảo mật cá nhân của người dùng.

Cách thức đánh cắp Cookies của Hacker

Hacker có nhiều cách thức để đánh cắp cookies từ người dùng, và một số phương pháp này có thể bao gồm các kỹ thuật tinh vi và nguy hiểm. Dưới đây là một số cách phổ biến mà hacker thường sử dụng để đánh cắp cookies:

Cross-Site Scripting (XSS):

Mô Tả: Hacker chèn mã độc JavaScript vào một trang web mà người dùng truy cập.

Cách Hoạt Động: Mã độc này có thể thu thập cookies của người dùng và gửi chúng về một máy chủ điều khiển của hacker.

Phòng Ngừa: Sử dụng cơ chế chống XSS, bảo vệ trình duyệt khỏi việc thực thi mã độc.

Man-in-the-Middle (MITM) Attacks:

Mô Tả: Hacker chui vào giữa giao tiếp giữa người dùng và máy chủ, có thể là trong mạng công cộng hoặc bằng cách sử dụng các phương pháp như ARP Spoofing hoặc DNS Spoofing.

Cách Hoạt Động: Hacker có thể đánh cắp cookies khi chúng được truyền qua mạng và sử dụng chúng để giả mạo tài khoản người dùng.

Phòng Ngừa: Sử dụng kết nối an toàn (HTTPS) để mã hóa dữ liệu truyền qua mạng.

Session Hijacking:

Mô Tả: Hacker đánh cắp session cookies, thường thông qua việc lấy được cookie từ máy tính người dùng hoặc sử dụng kỹ thuật sniffing trong mạng.

Cách Hoạt Động: Khi hacker có session cookies, họ có thể giả mạo phiên làm việc của người dùng.

Phòng Ngừa: Sử dụng cookies an toàn (Secure Cookies), thiết lập thời gian tồn tại ngắn cho session cookies.

Phishing Attacks:

Mô Tả: Hacker tạo ra các trang web giả mạo, thường là giống hệ thống đăng nhập của ngân hàng hoặc dịch vụ trực tuyến.

Cách Hoạt Động: Khi người dùng đăng nhập vào trang giả mạo, hacker có thể đánh cắp cookies và thông tin đăng nhập.

Phòng Ngừa: Kiểm tra URL trước khi đăng nhập và tránh truy cập vào liên kết từ email không mong muốn.

Side Channel Attacks:

Mô Tả: Hacker sử dụng các thông tin chưa được bảo vệ như lỗi thiết kế trong ứng dụng hoặc lỗi cấu hình trình duyệt.

Cách Hoạt Động: Hacker có thể sử dụng thông tin như các mã lỗi HTTP, lỗi JavaScript để thu thập cookies.

Phòng Ngừa: Bảo vệ ứng dụng và trình duyệt khỏi lỗi bảo mật, duy trì mã nguồn và cấu hình an toàn.

Wi-Fi Sniffing:

Mô Tả: Hacker sử dụng công cụ như Wireshark để theo dõi lưu lượng mạng không bảo mật.

Cách Hoạt Động: Khi người dùng sử dụng Wi-Fi không an toàn, hacker có thể đánh cắp cookies và dữ liệu mạng.

Phòng Ngừa: Sử dụng mạng an toàn và mã hóa Wi-Fi để ngăn chặn sniffing.

Ví dụ đánh cắp Cookies trong thực tế

Để minh họa dễ hiểu hơn việc đánh cắp cookies trong thực tế là đơn giản như nào chúng ta hãy nhìn ví dụ sau, lưu ý: ví dụ chỉ sử dụng cho mục đích nghiên cứu và học tập, người viết không chịu mọi trách nhiệm nếu bạn sử dụng vào thực tế.

Sau đây là ví dụ về việc ăn cắp được cookies facebook trong 30s mà bất kì ai cũng làm được ở mức độ cơ bản.

*Tình huống: Bạn vô tình thấy máy tính crush đang mở hớ hênh, facebook vẫn còn đăng nhập trên máy, xung quanh không có người nào, vì sợ crush đang nhắn tin tán tỉnh ai khác nên bạn quyết định ăn cắp cookies facebook của crush về để theo dõi!!

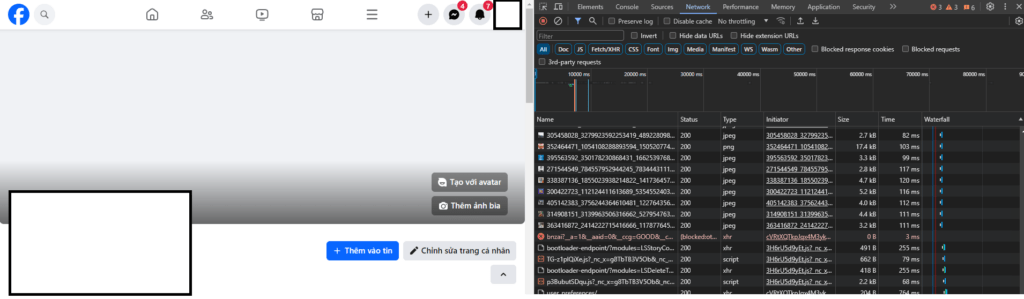

- Bước 1: Đăng nhập vào trang cá nhân facebook của nạn nhân, bấm f12 trên trình duyệt để vào chế độ phát triển của trình duyệt, mở qua tab Network.

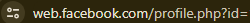

- Bước 2: Load lại trang chủ facebook của nạn nhân, sau đó kéo lên đầu trong các gói tin vừa bắt được chọn vào gói tin profile (hoặc một biệt danh nào đó, điều này tương ứng với đuôi của trang chủ facebook của nạn nhân).

Sau đó, bấm đúp vào gói tin để xem phần header, kéo xuống đến mục cookies và copy toàn bộ các thông số. Gửi các thông số này về máy của hacker.

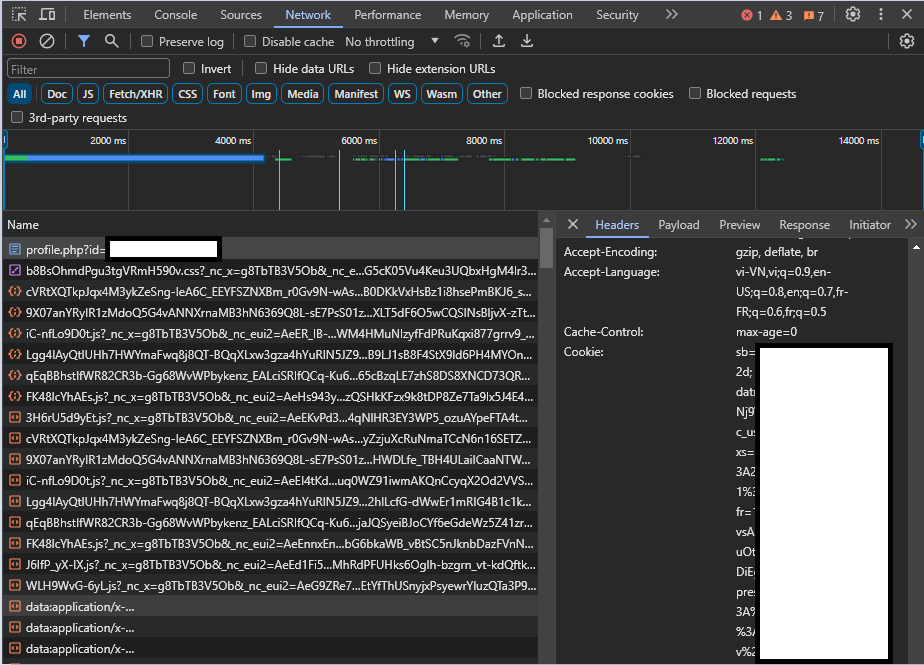

- Bước 3: Sau khi đã có được các thông số Cookies, kẻ tấn công chỉ việc sử dụng các công cụ hỗ trợ edit cookies như editThisCookies, j2teamcookies hoặc CookiesFplus sửa lại các thông số Cookies tương tự như thông số đã copy.

Sau khi reload trang web, đăng nhập tự động vào tài khoản mà không cần mật khẩu hay xác thực. Người bị tấn công sẽ không nhận được thông báo đăng nhập từ nơi khác.

Bạn có thể lưu lại cookies để thuận tiện đăng nhập lần sau (lưu ý cookies chỉ hoạt động khi người bị tấn công chưa đăng xuất khỏi trình duyệt). Nếu người dùng hoặc kẻ tấn công đăng xuất, cookies sẽ trở vô hiệu.

*Gợi ý thử nghiệm nâng cao: Trường hợp trên chỉ hữu ích trong quá trình bạn có thể tiếp cận được máy tính nạn nhân, vậy trong trường hợp khác thì sao?

Bạn có thể tạo một wifi công cộng cho nạn nhân sử dụng, khi nạn nhân dùng máy tính hay điện thoại kết nối đến wifi và thực hiện các động tác reload truy cập trang như trên bạn cũng có thể bắt được các gói tin chứa cookies như bước 2 và thực hiện truy cập trái phép vào tài khoản của nạn nhân.

Kết luận

Qua bài viết chúng ta đã thấy được các nguy hiểm khôn lường của việc bị đánh cắp cookies cũng như là biết được một số cách đánh cắp cookies thường thấy. Trong các phần tiếp theo chúng ta sẽ khám phá cách thức để quản lý và bảo vệ cookies của bản thân trong quá trình truy cập mạng. Đừng quên theo dõi để không bỏ lỡ những kiến thức quan trọng tiếp theo!